Los clientes suelen pedir a los instaladores de redes domésticas y de pequeñas oficinas la posibilidad de acceder a su red de área local (LAN) privada de forma remota a través de Internet. Tales conexiones remotas son convenientes y, a menudo, necesarias para viajeros frecuentes, así como para ubicaciones o empleados geográficamente dispersos. Los instaladores y los proveedores de servicios también pueden usar una conexión de red remota para brindar un mejor servicio al cliente, solucionar problemas de red y resolver problemas sin la necesidad de enviar un técnico al sitio.

Hay varios métodos para implementar una conexión de red remota. Los dos métodos más comunes son el reenvío de puertos y la red privada virtual (VPN). En este artículo, estos dos métodos serán discutidos y comparados. El método que elija usar un instalador puede depender de las características admitidas por el equipo que se está instalando. Por lo general, se requiere un enrutador de nivel profesional como el XBR-2300 de Luxul (que admite ambos métodos).

Enrutador de doble WAN empresarial Luxul XBR-2300

Reenvío de puertos y definiciones de VPN

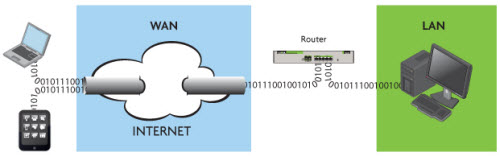

Reenvío de puertos: permite que las computadoras remotas pasen datos a una computadora o servicio específico dentro de una red de área local (LAN) privada al asignar el tráfico que cruza puertos específicos a dispositivos específicos en la red. Con Port Forwarding, el enrutador está configurado para escuchar en un puerto específico el tráfico entrante. Si se contacta con ese puerto, la información se reenvía al recurso interno asignado.

Reenvío de puertos

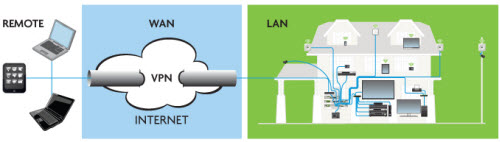

VPN (red privada virtual): Una VPN permite al usuario acceder a la red de área local (LAN) privada como si estuviera físicamente conectado en el sitio. A diferencia del reenvío de puertos, una VPN proporciona varios niveles de seguridad a través de protocolos de tunelización y procedimientos de seguridad, como la verificación de contraseñas y el cifrado.

vpn

Pros y contras

Ahora, echemos un breve vistazo a los pros y los contras de cada método:

|

Ventajas de la redirección de puertos |

Contras de reenvío de puertos |

|---|---|

|

Fácil de configurar. Solo requiere la dirección IP del dispositivo y el puerto en el que está escuchando |

Fácil de configurar. Solo requiere la dirección IP del dispositivo y el puerto en el que está escuchando |

|

Posibilidad de crear múltiples reglas. La mayoría de los enrutadores permitirán la creación de múltiples reglas de reenvío de puertos, incluso para el mismo dispositivo |

Los piratas informáticos pueden escanear fácilmente en busca de puertos abiertos que se puedan usar para ingresar a los sistemas internos |

|

Reenvía al usuario a la red privada sin necesidad de contraseña |

Se deben crear reglas para cada dispositivo y recurso interno. |

|

Funciona con DNS dinámico |

Cambiar o agregar reglas puede requerir visitas adicionales al sitio |

|

> Profesionales de VPN |

Contras de VPN |

|---|---|

|

Configuración moderadamente simple. Se requiere información del usuario, pero no se necesita información de recursos internos. |

La conexión a los recursos internos es ahora un proceso de dos pasos. El usuario debe iniciar sesión en la conexión VPN y luego en el recurso interno. |

|

1er nivel de seguridad: solo hay un puerto abierto que está protegido por nombre de usuario y contraseña. |

Utiliza un nombre de usuario y una contraseña seguros, que se pueden olvidar |

|

2do nivel de seguridad: todo el tráfico hacia y desde la red privada está encriptado |

El tráfico hacia y desde la red interna puede ser un poco más lento debido al proceso de encriptación |

|

3er nivel de seguridad: los recursos internos están protegidos con contraseña |

Algunas configuraciones de VPN pueden requerir un software de cliente separado para conectarse |

|

Permite el acceso a todos los puertos y recursos internos, no solo a los pocos dispositivos para los que se crean reglas. |

|

|

Funciona con DNS dinámico |

|

|

La mayoría de los sistemas operativos y dispositivos admiten de forma nativa los tipos de VPN más populares sin software de cliente adicional |

Si bien existen aspectos positivos y negativos de ambos métodos, existen algunas diferencias importantes en lo que respecta a la seguridad. El reenvío de puertos pasa todos los datos en lo que se conoce como «claro», lo que significa que los paquetes se pueden capturar y analizar sin mucho esfuerzo, lo que proporciona una puerta bastante abierta al sistema para un pirata informático experto. Por otro lado, mientras que una VPN requiere pasos adicionales para conectarse a la red, brinda una seguridad superior. Además, con una VPN, todos los datos están encriptados, lo que hace que la información sea mucho más difícil de usar si de alguna manera es interceptada.

Aunque Port Forwarding tiene sentido en ciertas aplicaciones e instalaciones, para minimizar los riesgos de seguridad, Luxul normalmente recomienda usar una VPN. También hacemos todo lo posible para que la configuración de VPN sea lo más simple y sin complicaciones posible. Una configuración típica de VPN con un enrutador Luxul XBR-2300 requiere solo tres pasos:

- Inicialice el servidor VPN: Este paso incluye la configuración de la dirección IP del servidor VPN, la creación de un grupo de DHCP para que lo utilicen los clientes que se conectan y la elección del tipo de cifrado deseado.

- Crear cuentas de usuario: Ingrese un nombre de usuario, cree una contraseña para el usuario y seleccione si el usuario tendrá acceso a la red local o solo al enrutador.

- Configure el dispositivo cliente: La mayoría de los sistemas operativos ahora admiten de forma nativa un cliente VPN que es capaz de conectarse a los tipos de VPN más populares. Para dispositivos cliente con soporte VPN nativo, todo lo que se requiere es la dirección del servidor, el nombre de usuario y la contraseña.

Puede encontrar más información sobre cómo configurar una VPN en: luxul.com/how-to-videos

Topología típica de VPN

La necesidad de un acceso remoto seguro a los recursos de LAN privados ya no se limita a las grandes corporaciones con ubicaciones satelitales o empleados móviles. Un número creciente de propietarios de viviendas y pequeñas empresas ahora tienen el mismo requisito. Al mismo tiempo, muchos proveedores de servicios utilizan el acceso remoto a la red de sus clientes como una forma de mejorar el servicio al cliente y minimizar los costos. Al comprender cómo configurar y usar una VPN, los instaladores de redes inteligentes tienen una herramienta más para agregar valor a sus clientes.